SSH (Secure Shell) : un accès sûr aux serveurs distants

- SSH est un protocole de réseau crypté conçu pour sécuriser les communications sur un réseau.

- Il est principalement utilisé pour établir des connexions sécurisées avec des serveurs distants et pour effectuer des opérations en ligne de commande sur ces serveurs.

- Fonctionnement

SSH utilise une méthode d’authentification basée sur des paires de clés publiques et privées, ce qui garantit une sécurité robuste. Il est donc difficile pour un attaquant de s’introduire dans un système.

2. Utilisations courantes

- Administration à distance de serveurs Linux/Unix.

- Transfert de fichiers sécurisés (SCP et SFTP).

- Tunneling de port pour sécuriser d’autres protocoles.

3. Port par défaut

Le port par défaut pour SSH est généralement le port 22.

SSH est essentiel pour garantir un accès sécurisé aux serveurs et la gestion des systèmes à distance, ce qui en fait un élément clé de l’infrastructure de nombreuses entreprises.

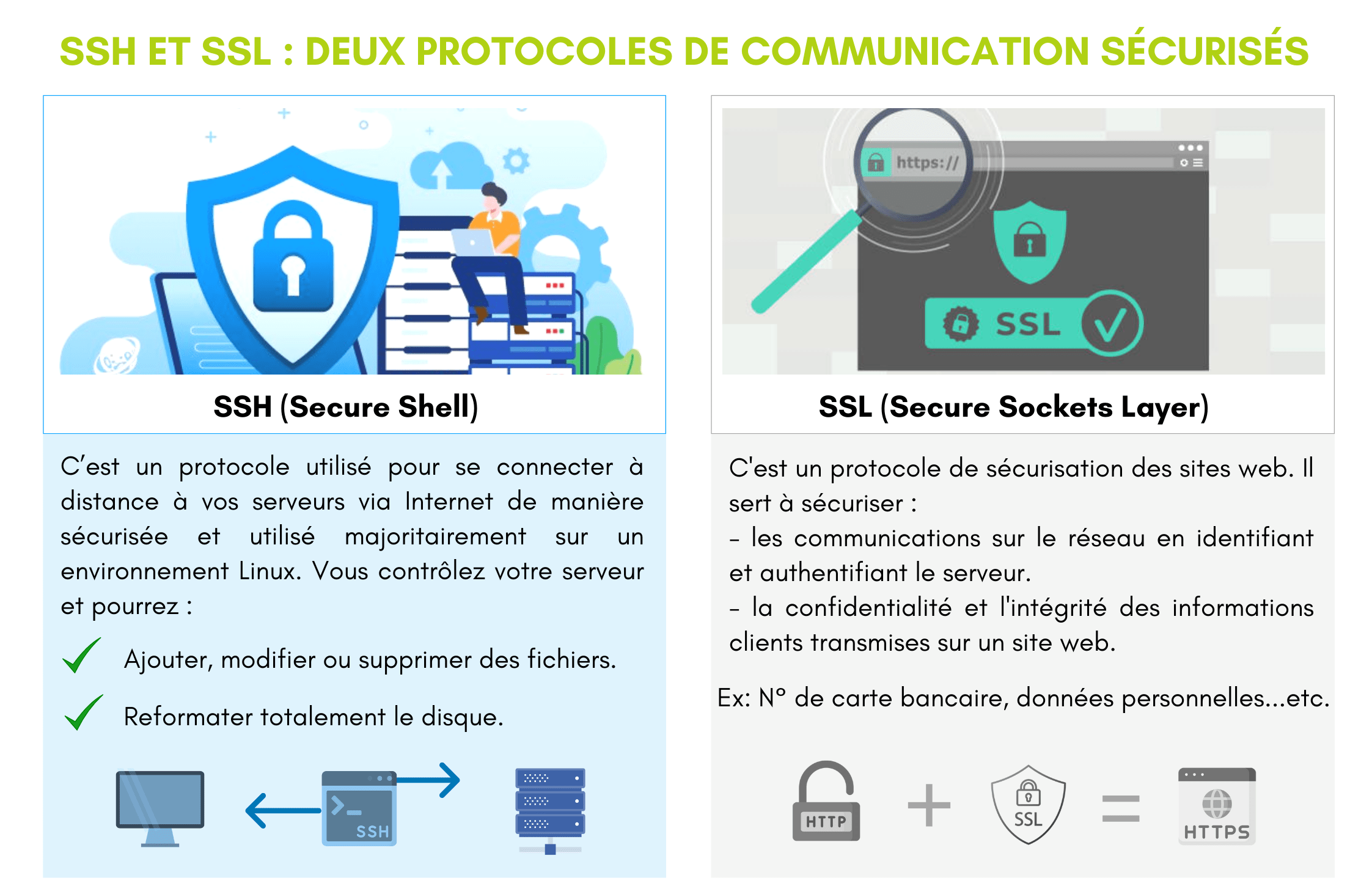

SSL (Secure Sockets Layer) : la sécurité des communications web

- SSL est un protocole de sécurité conçu pour sécuriser les données transitant entre un navigateur web et un serveur web.

- Il assure la confidentialité, l’intégrité et l’authenticité des données échangées entre l’utilisateur et le site web.

- Fonctionnement

SSL utilise des certificats émis par des autorités de certification (CA) pour vérifier l’identité d’un site web et sécuriser les données entre le navigateur et le serveur.

2. Utilisations courantes

- Sécurisation des transactions en ligne, telles que les achats sur des sites web de commerce électronique.

- Protection de la confidentialité des données lors de la navigation web sécurisée.

3. Port par défaut

Le port par défaut pour SSL est généralement le port 443.

Conclusion

SSH et SSL sont deux protocoles de sécurité essentiels qui jouent des rôles distincts dans la protection des données et des communications. Comprendre leurs différences fondamentales est essentiel pour choisir le bon protocole en fonction de vos besoins spécifiques en matière de sécurité. Que vous ayez besoin de sécuriser des connexions réseau ou de protéger les données sensibles lors de la navigation web, SSH et SSL restent des outils précieux.